PME et Startups : 6 bonnes pratiques pour se protéger des cyberattaques

Cet article propose six actions concrètes à mettre en place grâce à plusieurs outils pratiques afin que les PME et les Startups se protègent au mieux des cyberattaques

Sevan Marian

Co-founder & COO @Fleet

Environ 60 % des cibles des cyberattaques sont des petites et moyennes entreprises. En effet, les PME et les startups sont généralement plus exposées aux risques, faute de ressources et d'informations suffisantes pour mettre en place des systèmes de sécurité sophistiqués ou appliquer des mesures pour anticiper les menaces cyber. Cet article présente six actions concrètes et applicables à toutes les tailles d’entreprises ainsi que les outils à utiliser dans votre entreprise pour vous prémunir au mieux contre les attaques malveillantes.

Qu’est-ce qu’une cyberattaque ?

Pour débuter, rappelons ce qu'est une cyberattaque, une cyberattaque est une action malveillante visant à nuire, altérer ou compromettre des systèmes informatiques, réseaux ou données. Les attaquants peuvent chercher à soutirer de l’argent en menaçant de détruire, voler ou exposer des données du système informatique. Certaines attaques peuvent être initiées par la concurrence afin d’éliminer la menace commerciale. Parmi les différents types de cyberattaques, les plus courantes sont le phishing, les attaques par déni de service (DDoS), le Drive-by Download, les logiciels malveillants, l'attaque de l'homme au milieu (MitM), le piratage de compte et la fraude au président (Faux Ordre de Virement - FOVI). Pour approfondir le sujet nous vous conseillons de lire cet article publié par Stoik.

Une augmentation du risque de cyberattaques avec la croissance du télétravail ?

Le télétravail a impacté de manière significative la sécurité informatique et engendré une multiplication des cyberattaques. Les connexions réseau non sécurisées, qu’on peut retrouver dans des espaces de coworking, les cafés ou les gares, représentent des points d'entrée pour les cybercriminels. Les employés utilisent également plus fréquemment leurs équipements personnels pour accéder aux systèmes professionnels, augmentant le risque d'infiltrations et de compromissions. Il est donc nécessaire que les entreprises s’équipent de mesures de sécurité robustes et sensibilisent leurs employés aux bonnes pratiques en matière de cybersécurité afin de contrer ces menaces et de protéger les données sensibles de l'entreprise.

Quelles sont les conséquences des cyberattaques pour les PME et les Startups ?

Les PME sont particulièrement vulnérables. En 2022, par exemple, elles ont subi 330 000 attaques, tandis que les grandes entreprises n'en ont subi que 17 000. Ces petites et moyennes entreprises sont souvent exposées à des risques en matière de cybersécurité en raison de leur manque de moyens et de connaissances pour mettre en place des systèmes de sécurité sophistiqués ou pour prendre des mesures préventives.

Les startups, en particulier, sont généralement considérées comme des entités novatrices en pleine croissance, axées sur la recherche et le développement au détriment de la cybersécurité. Certaines sont également détentrices de données sensibles (finance, santé…) ce qui en fait des cibles parfaites pour les cybercriminels. Cette vulnérabilité se traduit par le fait que 80 % des jeunes entreprises attaquées font faillite dans les 6 mois suivant l'attaque, selon le dernier rapport du CESIN.

Ce même rapport du CESIN et Hiscox identifie les 5 conséquences les plus fréquentes des cyberattaques : vol de données (35 %), usurpation d'identité (33 %), déni de service (19 %), transactions frauduleuses (14 %) et détournements de domaines (13 %)

Il est important de préciser que le coût moyen direct d'une cyberattaque réussie en France, incluant le vol de données, la perte de confiance des clients et les dépenses engagées pour tenter de contrer l'attaque, est estimé à 25 600 euros pour les PME, sans compter la rançon.

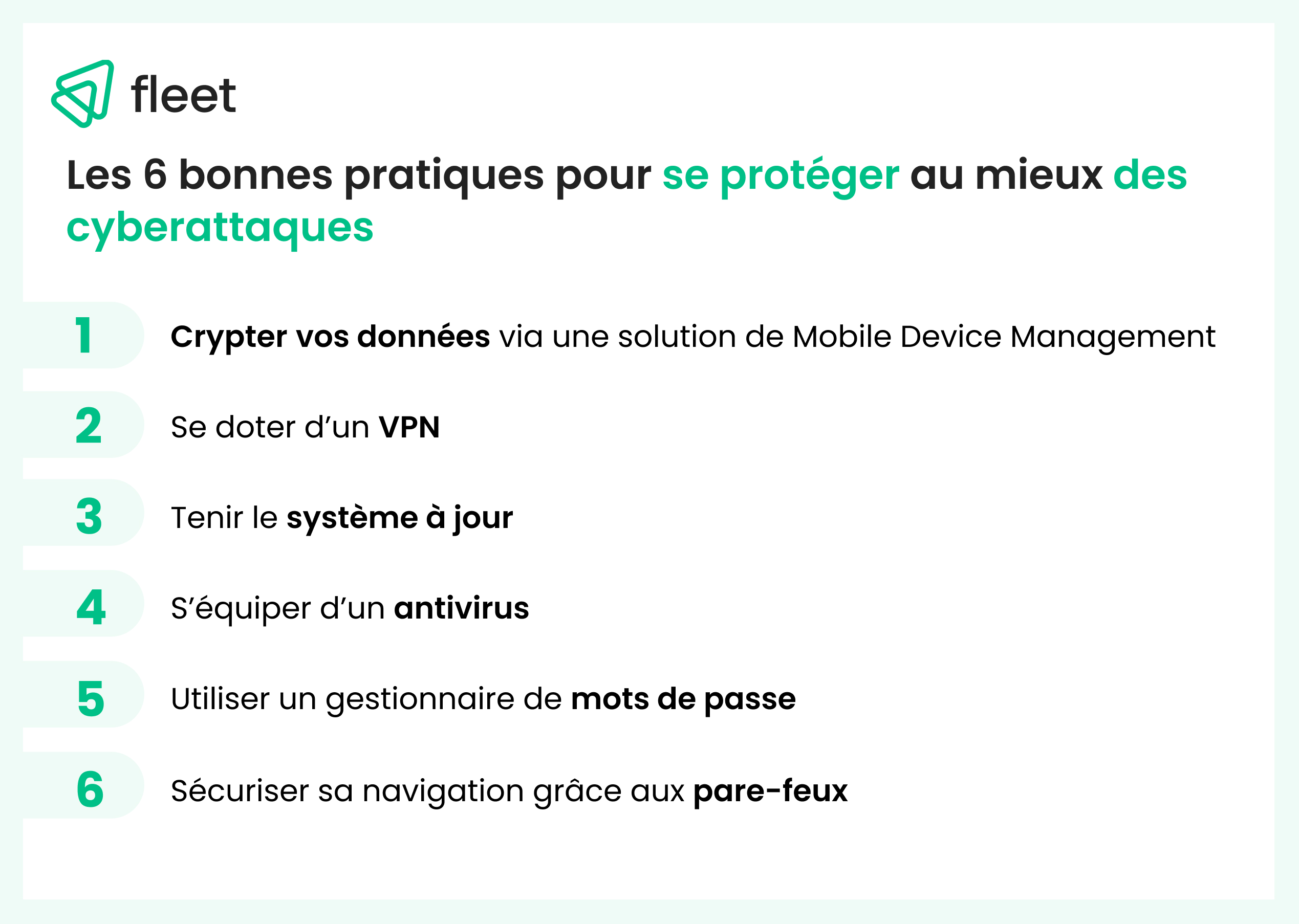

Les 6 bonnes pratiques pour se protéger au mieux des cyberattaques

1) Chiffrer ses données professionnelles

Le chiffrement de données est une technique visant à rendre les données numériques sensibles illisibles, ne permettant l'accès qu'aux détenteurs de la clé de déchiffrement ou du mot de passe approprié. Le chiffrement offre un certain nombres d’avantages:

- En cas de vol de données, les informations chiffrées demeurent difficiles voire impossibles à déchiffrer pour les cybercriminels, assurant ainsi une protection efficace des identifiants, mots de passe et la confidentialité des parties impliquées.

- Assurer la confidentialité des communications.

- Permettre de respecter les règles juridiques sur le stockage et la transmission des données (RGPD).

- Éviter les risques liés aux réseaux Wi-Fi publics et aux appareils personnels.

Le chiffrement des données peut se faire par le biais d’un logiciel de chiffrement réputé et fiable, tel que BitLocker (pour Windows), FileVault (pour macOS), VeraCrypt (multiplateforme et open source) ou LUKS (Linux Unified Key Setup) ou bien par la mise en place d’une plateforme de Mobile Device Management (MDM), qui vous permet de contrôler l’ensemble de votre parc à distance et notamment de chiffrer les données.

2) Se doter d’un VPN

Le VPN (Virtual Private Network) est un dispositif informatique qui permet de créer une connexion sécurisée et chiffrée entre l'utilisateur et le réseau. Attention un VPN pour une entreprise est différent d’un VPN classique pour les particuliers.

- Un VPN d'entreprise sécurise l'accès des employés aux ressources internes en créant un tunnel chiffré.

- Il évite tout accès non autorisé, même à distance ou via un Wi-Fi public, grâce au chiffrement de bout en bout.

- Contrairement au VPN pour les particulier qui vise l'anonymat, le VPN d'entreprise propose des fonctionnalités cruciales pour la sécurité et un accès sécurisé aux données.

Avant de choisir un VPN, les entreprises doivent s'assurer que le fournisseur propose les services essentiels comme des adresses IP statiques et une gestion centralisée.

3)Tenir le système à jour

Garder à jour le système d’exploitation, les logiciels, les applications est essentiel pour renforcer la sécurité d'une entreprise en ligne. Les mises à jour permettent de :

- Corriger les failles de sécurité et améliore les défenses.

- Intégrer des défenses contre les malwares et les attaques.

- Assurer la conformité aux normes ISO 27001 (norme volontaire) et RGPD (réglementation obligatoire pour toutes entreprises qui traitent des données personnelles ).

- Améliorer les performances et la stabilité des systèmes.

En outre, cela réduit le risque de piratage en rendant plus difficile pour les cybercriminels d'exploiter des vulnérabilités connues sur les versions précédentes du système d’exploitation ou des logiciels.

Pour faciliter cette procédure, veillez à configurer les logiciels et les ordinateurs pour qu'ils se mettent à jour automatiquement. Utilisez exclusivement du matériel et des logiciels dont la sécurité est prise en charge par leurs fabricants ou les éditeurs, en remplaçant ceux qui ne peuvent plus être mis à jour. Enfin, assurez-vous que les prestataires tiers maintiennent à jour les systèmes numériques utilisés dans votre entreprise, et exigez cette pratique dans vos contrats de sous-traitance.

4) S’équiper d’un antivirus

Intégrer un antivirus dans l'infrastructure d'une entreprise offre de nombreux avantages en matière de cybersécurité, constituant ainsi un pilier essentiel de la stratégie globale de protection. Voici quelques-uns des principaux bénéfices :

- Détecter et neutraliser divers logiciels malveillants (virus, chevaux de Troie, etc.), en analysant les fichiers et les activités suspectes.

- Assurer une protection constante en surveillant en temps réel les activités des fichiers, des programmes et des périphériques, réagissant rapidement pour bloquer ou mettre en quarantaine les menaces.

- Certains antivirus intègrent des protections anti-phishing pour bloquer l'accès à des sites Web malveillants et prévenir les usurpations d'identité et la fraude en ligne.

- Requis pour respecter les normes de cybersécurité imposées par la Directive Européenne NIS 2

Si possible, optez pour un antivirus offrant des fonctionnalités supplémentaires comme un pare-feu, un filtrage Web et des outils de renforcement de la sécurité des transactions comme celui proposé par

5) Optimiser ses mots de passe

L'optimisation des mots de passe implique de créer des mots de passe robustes et uniques pour chaque compte, en utilisant une diversité de caractères (majuscules, minuscules, chiffres et caractères spéciaux), avec une longueur adéquate et en évitant les données personnelles. Cela vise à :

- Rendre difficile pour les attaquants de deviner ou de déchiffrer les combinaisons de caractères, renforçant ainsi la sécurité des comptes et des systèmes.

- Réduire les risques d'accès non autorisé aux comptes et aux données sensibles, assurant ainsi la sécurité des données confidentielles et prévenant les fuites d'informations.

- Diminuer l'efficacité des attaques basées sur des dictionnaires.

- Témoigner de l'engagement sérieux de l'entreprise en matière de sécurité, renforçant ainsi la confiance des clients et des partenaires dans la protection de leurs données.

Pour bénéficier de ces avantages de manière pratique et sécurisée, il est recommandé d'utiliser un gestionnaire de mots de passe comme Dashlane ou 1Password. Celui-ci permet de partager des mots de passe sans divulguer leur composition et de révoquer l'accès à tout moment. De plus, il est essentiel de limiter les tentatives de connexion en verrouillant les comptes après plusieurs échecs et de désactiver les options de connexion anonyme (comptes "invité").

6) Sécuriser sa navigation grâce aux pare-feux

Un pare-feu est un dispositif de sécurité qui contrôle le trafic réseau, bloquant les données en fonction de règles prédéfinies pour assurer la sécurité. Il existe plusieurs types de pare-feux, comme les pare-feux de filtrage de paquets, les passerelles de niveau d'application, les pare-feux d'inspection d'état et les pare-feux nouvelle génération, chacun avec des fonctionnalités spécifiques pour filtrer et protéger le trafic. Les avantages des pare-feux :

- Surveiller et réguler les flux de données entrants et sortants du réseau de l'entreprise, en appliquant des règles établies. Ces règles servent à bloquer toute tentative d'accès non autorisé et potentiellement malveillant.

- Contribuer à bloquer les attaques provenant de l'extérieur, comme les tentatives d'intrusion, les logiciels malveillants, les attaques par déni de service (DoS) et les attaques par force brute, empêchant ainsi que ces attaques n'atteignent le réseau interne.

- Offrir la possibilité de définir des règles de contrôle d'accès et de privilèges, restreignant l'accès aux ressources uniquement aux individus autorisés.

Une solution de Mobile Device Management (MDM) vous permet également de mettre en place des pare-feux à distance sur l’ensemble de votre parc IT et de les gérer d’une seule et même plateforme.

En synthèse :

En somme, les PME et les startups sont confrontées à des risques croissants de cyberattaques, pouvant avoir des répercussions délicates sur leurs opérations et leurs finances, mais il existe des mesures préventives à leur portée. En investissant dans la cybersécurité et en appliquant ces recommandations, les PME et les startups peuvent renforcer leur résilience face aux menaces, garantissant ainsi la durabilité de leur activité dans l'univers numérique en constante évolution. Si vous souhaitez aller plus loin en matière de cybersécurité, nous vous invitons à lire cet article.

Vous aussi, équipez simplement vos collaborateurs avec Fleet

Concentrez vous sur votre croissance en choisissant notre solution clé-en-main.

Solutions

Avantages

Afin d’optimiser votre expérience, nous utilisons des cookies 🍪, que vous acceptez en poursuivant votre navigation.